Er din organisation parat til at modstå lignende angreb?

Fredag d. 7. maj 2021 blev Colonial Pipeline ramt af et cyberangreb, der har taget knap halvdelen af brændstofforsyningen til den amerikanske østkyst offline (18 stater), og i skrivende stund fortsat er offline. Der arbejdes på højtryk, som ved alle angreb som disse, på at få alle systemer op igen. Adgang til Colonial Pipeline’s systemer er formentlig opnået via en eller anden form for Remote Desktop service, men dette er fortsat ikke definitivt. Formentlig er angrebet baseret på en angrebsvektor opstået ifm. COVID-19 og hjemmearbejdspladsen.

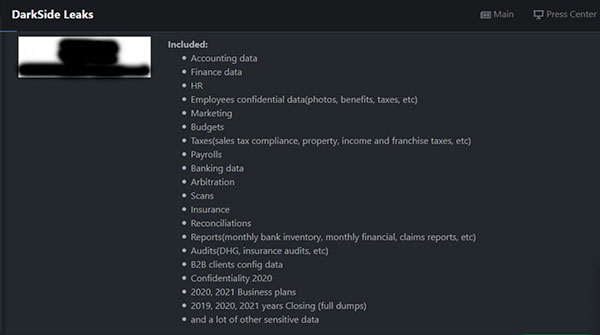

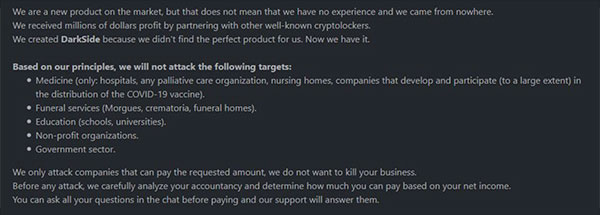

Gruppen bag angrebet menes at være DarkSide, som agerer indenfor RaaS (Ransomware-as-a-Service), og har siden deres ”officielle” tilkendegivelse på dark web i august 2020, arbejdet sig op igennem masserne og begynder at slå sig fast som en større aktør indenfor RaaS, med en nær komplet forretningsmodel og ”moralsk” tilgang, der har specialiseret sig indenfor visse områder, som opslagene på dark web viser herunder.

Kilde: DarkSide: The new ransomware group behind highly targeted attacks | Digital Shadows

Hvad betyder alt det, og hvad kan man gøre?

Først og fremmest forventes brændstofpriserne at gå i vejret, men hvor meget er endnu uvist, da dette er tæt koblet sammen med den tid, det vil tage at få systemerne online igen. Hvis du er bekymret som organisation, anbefales det, at du via en risikostyret tilgang gennemgå din strategiske, taktiske og operationelle risici og stiller de rette spørgsmål til din organisation for at forstå, hvordan I er stillet i forhold til lignende angreb.

Det anbefales yderligere at sikre, at din organisation er parat til at modstå angreb som disse. Både med den rette viden og sikring af jeres beredskab (internt eller eksternt), så I står klar, skulle en kritisk situation opstå. Dette kan gøres ved at afprøve lignende situationer baseret på virkelige hændelser og vil løfte kompetencerne i organisationen ifm. både teknisk og hændelsesorienteret risikostyring.

Hos Globeteam tilbyder vi adgang til en online træningsplatform (ImmersiveLabs). Her finder du en Crisis Simulator, hvor vi kan facilitere online beredskabsøvelser baseret på virkelige hændelser, så som Hafnium, Sunburst, Norsk Hydro, eller vi kan skræddersy jeres egne specifikke øvelser, der passer til jeres nuværende trusselsbillede. Dette kan kombineres med tekniske, virtuelle, aktive miljøer, hvor der kan trænes på labs koblet til MITRE teknikker anvendt af DarkSide (se nedenfor).

MITRE Techniques koblet til DarkSide:

Valid Accounts (T1078)

PowerShell (T1086)

System Services: Service Execution (T1569)

Account Manipulation (T1098)

Process Injection: Dynamic-link Library Injection (T1055)

Account Discovery (T1087)

Abuse Elevation Control Mechanism: Bypass User Access Control (T1548)

File Permissions Modification (T1222)

Data Encrypted for Impact (T1486)

Inhibit System Recovery (T1490)

System Information Discovery (T1082)

Process Discovery (T1057)

Screen Capture (T1113)

Compile After Delivery (T1500)

Service Execution (T1035)

Account Manipulation (T1098)

Credentials in Registry (T1214)

Læs mere om Techniques – Enterprise | MITRE ATT&CK®

Kom cybertrusler i forkøbet