Virksomheder mangler fokus på mobile enheder og deres sikkerhed trods stigende trussel

Flere organisationer har i dag en stor blanding af forskellige mobile enheder typisk baseret på iOS og Android. Disse enheder tilgår og gemmer sensitive firmadata. Mange virksomheder har dog endnu ikke helt styr på hverken enhederne eller de virksomhedsdata, de indeholder, lyder det fra sikkerhedsekspert i Globeteam.

Sikkerhedsrådgiver Bo Snitkjær Nielsen fra Globeteam sætter i denne artikel, som er den fjerde i serien om Zero Trust, fokus på mobilsikkerhed, som i højere og højere grad udfordres, fordi vi tilgår firmadata fra enhederne på næsten samme vis som pc’én. I artiklen forsøger Bo samtidig at besvare spørgsmålet: Kan man med afsæt i Zero Trust tankegangen opretholde mobilsikkerheden og samtidige have tilfredse mobile brugere?

Zero Trust sikkerhedsmodellen

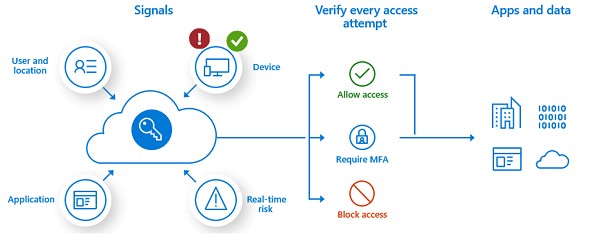

I Zero Trust sikkerhedsmodellen, som vi introducerede i artikel 1, skal brugere og enheder kontinuerligt valideres for at få adgang til ressourcer, det vil sige virksomhedsdatakilder og services. I forrige artikel beskrev vi, hvordan man kan skabe overblik og styring af identiteter og adgangsrettigheder med Identity and Access Management og dermed sikre virksomhedens infrastruktur og data. Det næste skridt – også med tanke på Zero Trust – er at evaluere enheden, der benyttes. I denne artikel har vi afgrænset enheden til mobiltelefoner, smartphones og tablets, men bør omfatte en hvilken som helst enhed (PC, bærbar, IoT enhed, POS, lagerscanner osv.), som tilgår services og/eller data.

Mobile enheder er typisk forbundet direkte til Internettet og tilgår virksomhedens ressourcer direkte fra apps på enheden (fx Outlook, Teams, CRM eller anden fagspecifik app) eller via en web browser. I et Zero Trust set-up ønsker vi at både bruger og enhed valideres hver gang virksomhedsdata eller service tilgås. Det kan man generisk skitsere som nedenfor.

Kilde: Google Android Enterprise Zero Trust security model

Mobilt brugsmønster

Det er naturligvis vigtigt for brugeren, at denne validering ikke går ud over effektiviteten og brugeroplevelsen. Læg dertil, at mobiltelefoner mange steder bruges både til arbejde og privat. Måske låner børnene enheden i weekenden, eller man spiller spil på mobilen på vej hjem i toget. Det betyder, at virksomheder sjældent har helt styr på brugen af enheden og eksempelvis, hvilke applikationer, der er installeret. Hos flere af vores kunder oplever vi, at de forskellige brugerscenarier afstedkommer en vis grad af berøringsangst hos IT-afdelingen for at tage ansvar for den mobile enhed og sikkerheden for organisationens services og de data, der tilgås.

Dette går ultimativt ud over sikkerheden for brugeren og kan medføre, at brugeren uforvarende kompromitterer it-sikkerheden. Så tilbage til det spørgsmål jeg indledningsvist rejste; Kan vi med afsæt i Zero Trust opretholde sikkerheden og samtidige have tilfredse mobile brugere?

Valg af sikkerhedsløsninger

For at svare ja til dette spørgsmål er det vigtigt at lave en sikkerhedsløsning, der gør det nemmere og mere sikkert både for virksomhederne og brugerne. Men kan man det? Det kan man ved at styre enhederne via Microsoft Endpoint Manager (MEM), der også er kendt som Intune til de mobile enheder samt Azure AD.

Når en mobil enhed er ind-rullet i MEM opsættes eller tildeles enheden ekstra sikkerhed i forhold til valideringer – som eksempelvis MFA (multi faktor autentifikation), SSO (single sign on) etc. Dette kan automatiseres bl.a. ud fra konditioner, som træder i kraft, når enheden første gang får kontakt med IT-miljøet, hvilket giver apps mulighed for sikkert at tilgå de firmaressourcer, som brugeren har adgang til. Det gør det nemt for brugerne, da de kun skal logge på en gang.

Validering af ressourceadgang kan styres via Azure AD Conditional Access. Her valideres det samtidig, om den anvendte mobile enhed er kendt, og overholder den compliance politik som organisationen har defineret. På den måde sikres det, at kun brugere på kendte enheder med et givent sikkerhedsniveau får adgang til en given ressource. Desuden logges aktiviteten centralt.

Azure AD Conditional Access kan skitsers som vist herunder.

Kilde: Microsoft Azure AD Conditional Access docs

Da flere medarbejdere arbejder på distancen og tilgår applikationer og data via deres mobile enheder, stiller det krav til virksomhedernes mobilsikkerheden. Har virksomhederne styr på enheder og firmadata, opnår de mere tilfredse brugere, da det giver medarbejderne mulighed for at bruge deres mobiltelefon – næsten – som de plejer, dog skal de holdes lidt i ørene omkring opdateringer, PIN-koder mv. Til gengæld får de en lettere dagligdag med fx automatiseret initialopsætning og meget få logins pga. SSO. Dertil skal lægges, at IT-afdelingen får mindre support på opsætning af de mobile enheder, da dette automatiseres.

Stay safe, start smart

Globeteam stiller skarpt på cybersikkerhed under temaet “Stay safe, start smart”.

Her kan du gennem fagligt inspirerende webinarer, dybdegående artikler, erfaringsudveksling og indblik i virksomheders daglige arbejde få hjælp og inspiration til at håndtere den komplekse sikkerhedsopgave.

Læs mere her om vores nye temarække